W środę, 18 czerwca 2025, 2. Regionalna Baza Logistyczna z Warszawy (2. RBLog.) opublikowała informację o uruchomieniu postępowania przetargowego na naprawy, konserwację, przeglądy oraz pozostałe usługi utrzymujące w sprawności technicznej sprzęt łączności specjalnej w 2025 roku.

Przedmiotem zamówienia jest wykonanie diagnostyki, konserwacji i naprawa urządzeń GUU-3, IBDK, ID-1, SGCL-1MB oraz wyrobów pozyskanych w ramach prac rozwojowych lub wdrożeniowych o kryptonimie RUMIANEK, SZAŁWIA, LAWENDA w 2025 roku.

Termin składania wniosków o udział w postępowaniu minie 18 lipca 2025 o godz. 8.00. Kryteriami wyboru oferty będą cena (60%) i gwarancja za usługę (40%). Termin wykonania umowy minie 14 listopada 2025.

Wymogi oraz szczegółowy opis przedmiotu zamówienia wyszczególniono w załączniku nr 1 do Specyfikacji Warunków Zamówienia, którą zamawiający przekaże zaproszonym do składania ofert wykonawcom, którzy spełniają warunki określone w ogłoszeniu.

Opis

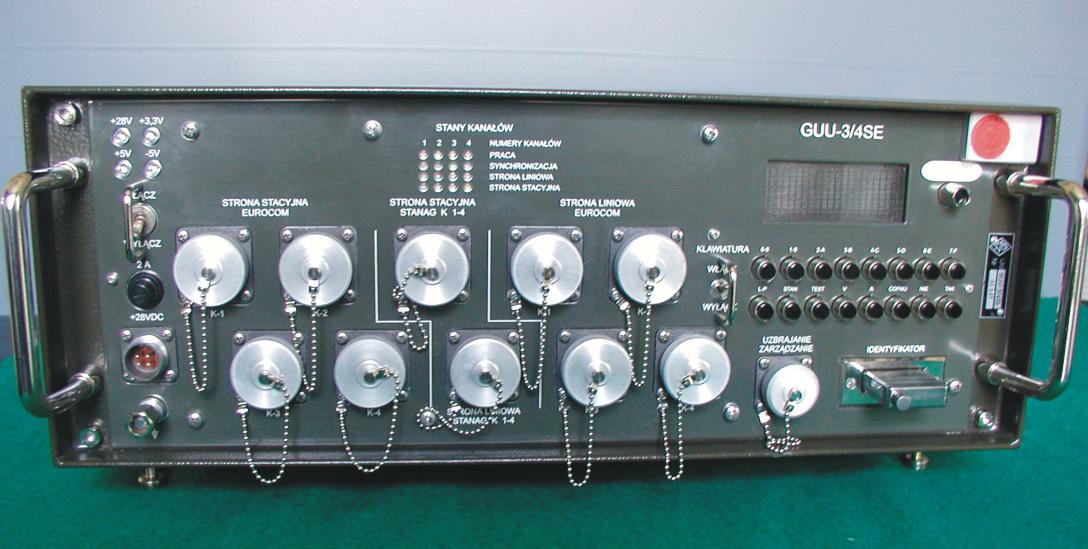

Grupowe Urządzenie Utajniające GUU-3 / Zdjęcie: Wojskowy Instytut Łączności

Grupowe Urządzenie Utajniające GUU-3 / Zdjęcie: Wojskowy Instytut Łączności

Opracowane przez Wojskowy Instytut Łączności z Zegrza Południowego, Grupowe Urządzenie Utajniające GUU-3 przeznaczone jest do kryptograficznej i elektromagnetycznej ochrony informacji o klauzuli do TAJNE włącznie, przesyłanych w synchronicznych, publicznych lub resortowych sieciach teletransmisyjnych.

Podstawowe właściwości i parametry:

- szyfrowanie strumieniowe kanałów grupowych o przepływnościach 128/256/512/1024/2048 kbit/s;

- współpraca z sieciami LAN i WAN od strony RED i BLACK poprzez standardowe, elektryczne interfejsy – EUROCOM D1/B,STANAG 4206 / 4210 i G.703;

- niezależność od ramek i protokołów sieciowych – utajnienie całego strumienia danych;

- możliwość zestawienia przez jedno urządzenie – w zależności od wykonania – od 6 do 16 kanałów;

- uwierzytelnianie użytkowników z wykorzystaniem zewnętrznych modułów sprzętowych;

- kurierska dystrybucja danych kryptograficznych poprzez banki kluczy;

- gromadzenie, prezentacja i dystrybucja danych do audytu;

- zasilanie napięciami stałymi w przedziale od 20 V do 36 V; możliwość wyposażenia w zasilacz 230 V;

- odporność i wytrzymałość na oddziaływanie czynników środowiskowych (klimatyczno-mechanicznych) – grupa N.7 z odstępstwem dla obniżonej temperatury pracy do – 10 st. C;

- masa około 19 kg;

- wymiary: S x W x G = 500 mm x 180 mm x 410 mm (bez uchwytów i nóżek);

- możliwość pracy wolnostojącej lub w stojakach· certyfikat ochrony kryptograficznej certyfikat typu nr 156/2011, wydany przez Służbę Kontrwywiadu Wojskowego zgodnie z Ustawą o ochronie informacji niejawnych do ochrony informacji niejawnych o klauzuli TAJNE włącznie.

Urządzenia GUU-3 są zarządzane przez zestaw stacji planowania, generacji i dystrybucji danych kryptograficznych. Zastosowania: bezpieczne sieci teleinformatyczne.

Sprzętowy Generator Ciągów Losowych SGCL-1 M / Zdjęcie: Wojskowy Instytut Łączności

Sprzętowy Generator Ciągów Losowych SGCL-1 M / Zdjęcie: Wojskowy Instytut Łączności

Opracowany także przez WIŁ, Sprzętowy Generator Ciągów Losowych SGCL-1 MB to urządzenie przeznaczone do generacji binarnych ciągów losowych na potrzeby urządzeń i aplikacji kryptograficznych (stacje generacji danych kryptograficznych, stacje szyfrowe, urządzenia kryptograficznej ochrony informacji), przetwarzających informacje klasyfikowane ustawowo o klauzuli do ŚCIŚLE TAJNE włącznie.

Podstawowe właściwości i parametry:

- matematyczny dowód generacji prawdziwie losowych ciągów binarnych;

- generacja ciągów losowych z szybkością 1 MB/s = 8 Mbit/s;

- łatwość użycia – możliwość dołączenia do komputera IBM PC lub innego urządzenia poprzez interfejs USB 2.0 FS i dowolną aplikację do odbioru plików pod Windows lub Linuks;

- wymiary: max. 90mm x 40mm x 25mm, masa: max. 0.12 kg;

- zasilanie z interfejsu USB: +5,0 V (+/- 5%), prąd nie mniejszy niż 500 mA;

- autotestowanie jakości produkowanych ciągów i generowanie alarmów w przypadku ciągu nie spełniającego wymagań – w każdej próbie spełnia wszystkie znane testy statystyczne;

- Certyfikat SKW, zgodnie z Ustawą o ochronie informacji niejawnych w zakresie bezpieczeństwa kryptograficznego i ochrony informacji przed przenikaniem elektromagnetycznym, do zastosowań o klauzuli do ŚCIŚLE TAJNE włącznie (certyfikat ochrony kryptograficznej nr 143/2016/JC SKW).

Zastosowanie: systemy kryptograficznej ochrony informacji, zastosowania naukowe (statystyka, symulacje itp.).

LAWENDA – system do ochrony informacji z siaciach radiowych:

- Radiowy Moduł Kryptograficzny RMK

- Dystrybutor Danych Kryptograficznych DDK

- Polowa Stacja Planowania, Generacji i Dystrybucji Danych Kryptograficznych PSPGDDK.

System ochrony informacji w sieciach radiowych LAWENDA jest przeznaczony do zapewniania kryptograficznej ochrony informacji niejawnych o klauzuli ZASTRZEŻONE, NATO RESTRICTED i RESTREINT UE/EU RESTRICTED, przekazywanych z wykorzystaniem radiostacji KF lub UKF. Zasadniczym elementem systemu jest Radiowy Moduł Kryptograficzny RMK. Na potrzeby zarządzania kluczami dla RMK zostały opracowane Polowe Stacje Planowania, Generacji i Dystrybucji Danych Kryptograficznych (PSPGDDK) oraz Dystrybutory Danych Kryptograficznych (DDK).

Wszystkie urządzenia systemu LAWENDA posiadają Certyfikat typu nr 21/2020, uprawniający je do kryptograficznej ochrony informacji niejawnych o klauzuli ZASTRZEŻONE i NATO/EU RESTRICTED w narodowych, NATO-wskich i unijnych systemach kryptograficznej ochrony informacji.

Urządzenia RMK przeszły szereg testów i mogą być stosowane do utajniania sygnałów mowy i transmisji danych przesyłanych w sieciach i na kierunkach radiowych KF i UKF, organizowanych z wykorzystaniem radiostacji eksploatowanych w Siłach Zbrojnych. Pod tym względem jest systemem uniwersalnym i może współpracować z tysiącami radiostacji UKF i KF eksploatowanymi obecnie w SZ RP.

RMK został przetestowany z wieloma ich typami i we wszystkich trybach pracy transmisji mowy i danych szeregowych. Były to radiostacje firm Harris, CTM, Thales/Radmor, Rohde & Schwarz. Wykazano jego skuteczność i uniwersalność.

Przewidziany jest do zastosowania w eksploatowanych systemach łączności radiowej, w zintegrowanych pojazdach specjalnych systemów dowodzenia, logistycznych i rakietowych programu Wisła oraz wozach bojowych np. Borsuk, Rosomak BMS itp.

Pierwsza partia urządzeń RMK jest wdrażana do eksploatacji w wytypowanych jednostkach.

RMK współpracuje z radiostacjami udostępniającymi interfejs do szeregowej, synchronicznej transmisji danych. Taki interfejs ma większość radiostacji eksploatowanych w Siłach Zbrojnych RP. Gros z nich nie posiada wbudowanej ochrony kryptograficznej bądź mechanizmy w nich zaimplementowane nie są certyfikowane. Tylko rozwiązania certyfikowane mogą być użyte do ochrony informacji niejawnych. Dołączenie RMK do radiostacji zapewnia właściwy poziom ochrony kryptograficznej dla przesyłanych informacji – zabezpiecza te informacje przed podsłuchem przez przeciwnika.

Podstawowe właściwości i parametry:

RMK:

- kryptograficzna ochrona informacji niejawnych od źródła do ujścia w sieciach radiowych;

- utajniona transmisja mowy po przetworzeniu we wbudowanym wokoderze wysokiej jakości;

- utajniona asynchroniczna lub synchroniczna transmisja danych;

- współpraca poprzez styk synchroniczny z różnymi typami radiostacji KF i UKF;

- zasilanie z radiostacji lub sieci pokładowej;

- warunkowy dostęp do urządzenia przez identyfikator użytkownika;

- możliwość pracy w 8 sieciach radiowych;

- klimatyczno-mechaniczne warunki pracy: N.14 (z odstępstwami) wg Norm Obronnych.

DDK:

- bezpieczne przenoszenie danych kryptograficznych z PSPGDDK do RMK;

- możliwość załadowania kluczy dla 100 urządzeń RMK;

- klimatyczno-mechaniczne warunki pracy: N.14 (z odstępstwami) wg Norm Obronnych.

PSPGDDK:

- dedykowany, polowy, hierarchiczny system planowania, generacji i dystrybucji danych kryptograficznych do urządzeń RMK;

- generacja kluczy w oparciu o Sprzętowy Generator Ciągów Losowych.

- klimatyczno-mechaniczne warunki pracy: N.7 (z odstępstwami) wg Norm Obronnych.

RMK – zewnętrzne urządzenie utajniające, współpracujące z radiostacjami KF i UKF

Od strony radiowej RMK posiada uniwersalny, adaptacyjny interfejs, pozwalający na jego dołączenie do większości wąskopasmowych radiostacji używanych w Wojsku Polskim, wykorzystujących synchroniczną transmisję danych o przepływności od 50 bit/s do 38 kbit/s.

RMK może być zasilany ze współpracującej radiostacji, jeśli jej interfejs na to pozwala, lub z sieci pokładowej.

Od strony użytkownika RMK posiada trzy interfejsy:

- złącze dla mikrotelefonu – sprzężony z nim wbudowany wokoder o przepływności 2,4 kbit/s pozwala na utajnienie cyfrowego sygnału mowy i gwarantuje rozmowy wysokiej jakości;

- złącze asynchronicznej transmisji danych w standardzie RS-232 o przepływności 115.2 kbit/s z możliwością sterowania nadawaniem i odbieraniem – transmisja ta może być adaptowana do synchronicznej, jeśli wymaga tego terminal transmisji danych;

- złącze identyfikatora użytkownika ID, który zabezpiecza RMK przed nieuprawnionym użyciem, złącze używane również do uzbrajania RMK w dane kryptograficzne.

RMK posiada również interfejs do prezentacji stanu – wyświetlacz oraz pokrętła do wyboru sieci (klucza) i ustawiania głośności rozmowy.

DDK – urządzenie współpracujące ze stacją PSPGDDK i przenoszące wygenerowane przez nią dane kryptograficzne do RMK. Jeden DDK może przenosić dane do 100 RMK z ID.

DDK posiada trzy interfejsy do współpracy ze stacją PSPGDDK, identyfikatorem użytkownika ID oraz z RMK. DDK również posiada interfejs do prezentacji stanu – wyświetlacz i klawiaturę, pozwalającą użytkownikowi na półautomatyczne bądź ręczne sterowanie procesem ładowania danych kryptograficznych.

RMK i DDK spełniają wymagania kompatybilności elektromagnetycznej wg Norm Obronnych oraz posiadają mechanizmy alarmowego i antypenetracyjnego kasowania danych kryptograficznych.

RMK i DDK mogą być używane w warunkach polowych lub stacjonarnych, mają niewielkie rozmiary, małą masę, są bardzo łatwe w instalacji i użyciu oraz pobierają niewielką moc, odpowiednio do 4 W i do 3 W (do 3 W i 2 W z wyświetlaczem OLED).

PSPGDDK – polowa stacja umożliwiająca:

- zarządzanie urządzeniami RMK i DDK w hierarchicznym systemie ze stacją centralną;

- planowanie relacji utajnionych dla sieci i kierunków radiowych KF lub UKF;

- generowanie danych kryptograficznych, w tym kluczy dla zaplanowanych sieci i kierunków;

- dystrybuowanie danych kryptograficznych do urządzeń RMK z ID z wykorzystaniem DDK z ID.

PSPGDDK mogą być używane w warunkach polowych lub stacjonarnych, mogą być zasilane z sieci pokładowej 27 V DC bądź opcjonalnie z zasilacza 230 V AC.

Cyfrowy terminal abonencki ISDN: RUMIANEK-BRI / Zdjęcie: WIŁ

Cyfrowy terminal abonencki ISDN: RUMIANEK-BRI / Zdjęcie: WIŁ

Przeznaczony do realizacji utajnionych rozmów telefonicznych oraz utajnionej transmisji danych o klauzuli do TAJNE włącznie w publicznych i resortowych sieciach ISDN.

Podstawowe właściwości i parametry:

- kryptograficzna ochrona informacji od źródła do ujścia (end to end);

- utajniona rozmowa telefoniczna wysokiej jakości (near toll quality);

- utajniona asynchroniczna transmisja danych z przepływnością 57.6 kbit/s (styk RS-232C);

- utajniona synchroniczna transmisja danych z przepływnością 16 kbit/s (styk RS-232C);

- współpraca z siecią ISDN poprzez standardowy styk S0 oraz zasilanie z linii abonenckiej;

- warunkowy dostęp do terminala przez identyfikator osobisty użytkownika;

- możliwość realizacji połączeń z terminalami innego typu (bez utajniania) z wykorzystaniem Interfejsu Kryptograficznego PRI ISDN: RUMIANEK-PRI;

- dedykowany zestaw stacji planowania, generacji i dystrybucji danych kryptograficznych;

- dedykowane nośniki danych kryptograficznych;

- certyfikat ochrony kryptograficznej – certyfikat typu nr 58/2017/JC SKW, wydany przez Służbę Kontrwywiadu Wojskowego zgodnie z Ustawą o ochronie informacji niejawnych, do ochrony informacji niejawnych o klauzuli TAJNE.

Zastosowanie: Na stanowiskach pracy sztabowej, biurowej itp. do kryptograficznej ochrony informacji przesyłanych w sieciach ISDN.